近年注目が高まるDDoS攻撃。2025年には国内で大規模なDDoS攻撃のニュースがありました。本記事はDDoS攻撃の特徴や仕組みを概観し、AWS環境におけるDDoS対策について解説します。

目次

- DDoS攻撃とは?基礎知識と被害の実態

- レイヤー別に理解する、DDoS攻撃の種類と特徴

- AWS環境でのDDoS対策の基本的な考え方

- AWS環境におけるDDoS対策の主要サービスの機能と特徴

- AWS WAFの運用を効率化!導入実績1000社以上のWafCharm

DDoS攻撃とは?基礎知識と被害の実態

DoS攻撃とDDoS攻撃の仕組みとの違い

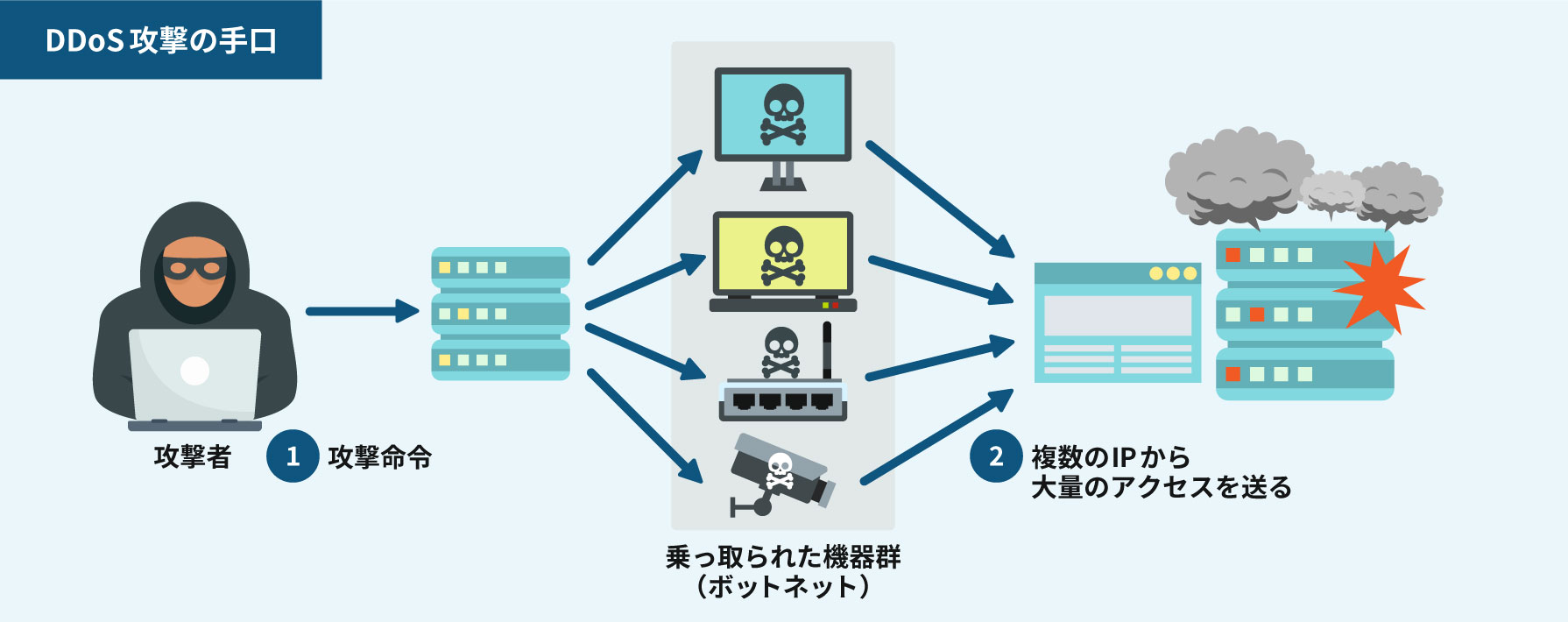

DoS攻撃(Denial of Service Attack) は、1台のコンピュータから大量のリクエストを送りつけてサーバをダウンさせるサイバー攻撃です。

一方、DDoS攻撃(Distributed Denial of Service Attack)とは、マルウェアに感染した多数のコンピュータやIoTデバイスで構成された「ボットネット」を使い、世界中の端末を踏み台にして一斉に攻撃を行います。

送信元が分散しているため、単純なIPブロックでは対処が難しく、DoS攻撃と比べてはるかに防御が困難です。

DDoS攻撃の統計的状況と企業への影響

AWSの報告によると2024年、1日平均2000件のDDoS攻撃を検知しております※1。

※1参考:AWS re:Invent 2024 – You are under a DDOS attack! Are you ready to respond? (CDN306)

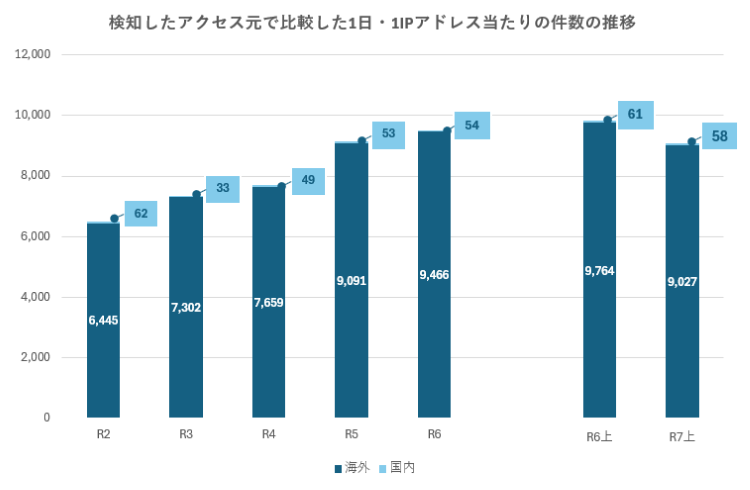

また、国内においても、警察庁の報告ではDDoS攻撃などの準備段階とみられる「脆弱性探索行為等の不審なアクセス」が年々増加しており、令和7年上半期は1日・1IP アドレス当たり 9,085.4件と高水準で推移しております※2。

※2引用:警察庁「令和7年上半期におけるサイバー空間をめぐる脅威の情勢等について」

DDoS攻撃は活発化しており、攻撃の被害は単純なサービス停止にとどまりません。企業が受ける影響は多岐にわたるため事前の対策が重要となります。

- 直接的な損失:サービス停止による売上機会の損失、復旧にかかるエンジニアコスト

- 信頼失墜:顧客・取引先からの信頼低下、長期的な収益減少

- 人的コスト:法的対応・当局への報告対応費用(金融・医療・電力・交通・物流など重要インフラを担う規制業種は必須)

レイヤー別に理解する、DDoS攻撃の種類と特徴

DDoS攻撃への対策を正しく選ぶには、攻撃の種類を理解しておく必要があります。DDoS攻撃はどのレイヤーを狙うかによって手口が異なり、対応すべきセキュリティサービスも変わるためです。ここではOSI参照モデルをベースに説明します。主な標的は以下の2つです。

- L3/L4(ネットワーク層・トランスポート層):通信の基盤となるIPやTCPの仕組みを狙う攻撃

- L7(アプリケーション層):WebサイトやAPIなどのアプリケーションの動作を狙う攻撃

インフラストラクチャレイヤー攻撃(L3/L4):SYNフラッド・UDPリフレクション

これらの攻撃は大量のパケットを送りつけてネットワークやサーバのリソースを枯渇させる攻撃です。

SYNフラッド攻撃は、TCPのハンドシェイク(SYN→SYN-ACK→ACK)の仕組みを悪用し、最後のACKを返さないSYNリクエストを大量送信することでサーバに「接続待ち状態」を大量発生させます。送信元IPを偽装して行われるためブロックも容易ではありません。

UDPリフレクション攻撃は、DNSやNTPなどのUDPサービスを悪用し、送信元IPを標的に偽装してレスポンスを集中させる攻撃です。リクエストよりレスポンスのデータ量が大きい特性を利用して、攻撃トラフィックを数十倍に増幅させます。

アプリケーションレイヤー攻撃(L7):HTTPフラッド・DNSクエリフラッドとは

HTTPフラッド攻撃、DNSクエリフラッド攻撃は、少ないリクエスト数でも大きなダメージを与えることができる攻撃です。通常のアクセスと見分けがつきにくい点が特徴です。

順に解説します。

HTTPフラッド攻撃は、大量のHTTPリクエストをWebサーバに送り続ける攻撃です。特に検索やデータベース処理など負荷の高いページに集中的にリクエストを送ることで、少ないリクエスト数でもサーバをダウンさせられます。

DNSクエリフラッド攻撃は、DNSサーバに大量の名前解決リクエストを送り続ける攻撃です。DNSが機能しなくなるとドメイン名でのアクセスが全て失敗し、Webサービス全体が利用不能になります。

近年はL7攻撃が増加傾向?その理由を解説

L7への攻撃が増えている最大の理由は、通常のアクセスと見分けがつきにくく防御が難しいからです。

L3/L4であれば異常なパケットパターンをネットワークレベルで検知できますが、L7はHTTPリクエストとして見ると正規アクセスと区別がつかないケースが多く、正規ユーザーを誤ってブロックするリスクを避けながら対処する必要があります。

また警察庁の報告でも、防御側の遮断措置に応じて攻撃者が手口を柔軟に変化させる事例が確認されており、静的なルールだけでは対応が追いつかない状況になっています。

こうした背景から、L7へのDDoS攻撃対策にはアプリケーション層を理解した専用のセキュリティサービスが必要です。

参考:令和7年上半期におけるサイバー空間をめぐる脅威の情勢等について

AWS環境でのDDoS対策の基本的な考え方

AWSをはじめとするパブリッククラウド環境では、セキュリティの責任範囲がパブリッククラウド事業者とユーザで分担されています。DDoS対策を正しく設計するには、まずこの責任の境界線を理解しておく必要があります。

AWSの責任共有モデルとDDoS対策の分担

AAWSは「責任共有モデル」というセキュリティの考え方を採用しています。クラウドインフラ自体のセキュリティはAWSが担いますが、その上で動くアプリケーションやデータの保護はユーザの責任です。

参考:AWS 責任共有モデル

| 責任範囲 | 担当 | 内容 |

| インフラの保護 | AWS | L3/L4のDDoS攻撃をAWS Shield Standardで自動防御 |

| アプリケーションの保護 | ユーザ | L7攻撃への対策設計・サービスの選択・運用 |

つまりL3/L4へのDDoS攻撃に関してはAWSが守ってくれますが、L7への対策はユーザ自身が設計・運用する必要があります。

DDoS対策の基本構成と多層防御

① 攻撃面の縮小:CloudFront・API Gatewayで隠す

オリジンサーバのIPアドレスを直接公開しないことで、そもそも攻撃が届きにくい構成にします。CloudFrontをCDNとして前段に置くことでオリジンを隠蔽でき、API GatewayでAPIエンドポイントを保護することで外部からの直接アクセスを遮断できます。

② トラフィックの分散:ELB(Elastic Load Balancing)で受け流す

ELBは受信トラフィックを複数のバックエンド(サーバやコンテナ)に自動で振り分けます。ユーザが適切な台数のバックエンドを用意・設定することで、大量のリクエストを1点に集中させず、サービスの可用性を維持できます。

これにより大量のトラフィックを1点に集中させないよう分散させます。

③ 異常の検知と遮断:AWS WAF・AWS Shield Standardで止める

攻撃が届いた場合に検知・遮断するのがAWS WAFとAWS Shield Standardの役割です。AWS WAFはL7の不正リクエストをルールベースでブロックし、AWS Shield StandardはL3〜L4の攻撃を自動で緩和します。

この3つを組み合わせることで、攻撃を「そもそも届かせない」「受け流す」「止める」という多層的な防御が実現できます。

次章では各サービスの具体的な機能と特徴を解説します。

AWS環境におけるDDoS対策の主要サービスの機能と特徴

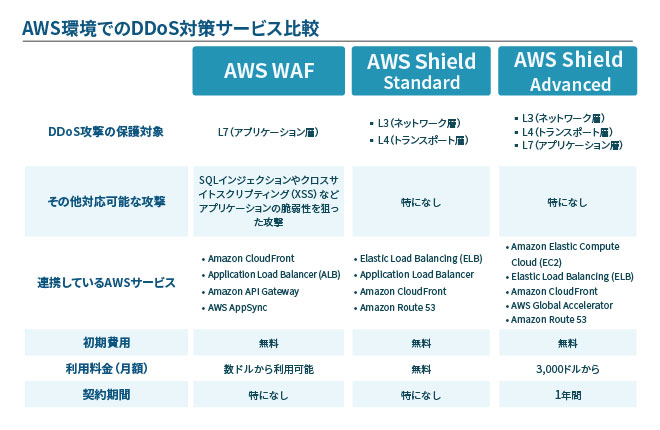

ここからは、AWS環境でDDoS対策に使える主要サービスを、対象レイヤーごとに解説します。それぞれの機能と特徴を理解したうえで、自社環境に合った組み合わせを選ぶ判断材料にしてください。

L3/L4:AWS Shield Standard

AWS Shield Standardは、AWSを利用するすべてのユーザに追加料金なしで自動的に適用されるDDoS対策サービスです。SYNフラッドやUDPリフレクションといったL3/L4への攻撃を自動で検知・緩和します。

メリット

- 無料かつ設定不要で自動適用される

- CloudFrontなどのエッジサービスを経由する構成にすることで、数百Tbps規模の緩和能力を活用できる

デメリット

- L7攻撃には対応していないため、Webサービスを公開している環境では単独での対策として不十分

- 攻撃の詳細レポートやサポート機能はなく、インシデント発生時に状況を把握しにくい

L7:AWS WAF

AWS WAFは、L7のアプリケーション層を保護するWebアプリケーションファイアウォールです。CloudFront・ALB・API Gatewayにアタッチして利用します。DDoS対策としては主に以下のルールが有効です。

- レート制限ルール:同一の識別子(IPアドレス・ヘッダー・URIなど)からの過剰なリクエストを一定時間内にブロック

- IPレピュテーション:悪意のあるIPからのトラフィックを遮断

- Bot Control:ボットによる攻撃トラフィックを検知・ブロック

- JavaScript Challenge:正規ブラウザ以外のツールによるリクエストをブロック

【2025年6月最新】強化されたL7 DDoS保護機能

2025年6月のアップデートにより、AWS WAFに新たなDDoS保護機能が追加されました。

- リソースベース保護(ALB向け・無料):ALBに自動適用されるDDoS保護機能。通常はDDoS検知後に防御モードへ移行するデフォルトモードと、常時チェックを行う常時有効モードを選択できます。

- DDoS保護マネージドルール(月額$20):AWS WAFを適用可能なすべてのリソースで利用可能。DDoSアクティビティのダッシュボードやトラフィックのラベル付けなど、分析に役立つ機能を提供します。

このアップデートにより、従来はAWS Shield Advanced(月額$3,000)かWAFカスタムルールによる対応か、という二択だったL7へのDDoS対策の選択肢が広がりました。

AWS WAFのメリット

- L7攻撃に特化した柔軟なルール設定が可能

- AWS WAF自体がSQLインジェクション・XSSなどDDoS以外の攻撃にも対応しており、セキュリティ対策を一つのサービスで広くカバーできる

- 初期費用不要で月額数千円から始められる

AWS WAFのデメリット

- ルールの設定・チューニングに専門知識が必要で、誤検知への対応が運用負荷になりやすい

そもそもAWS WAFを利用するには、ルールを自分で設定する必要があります。AWSが提供するマネージドルール(あらかじめ用意されたルールセット)を活用することで設定の手間は軽減できますが、カスタマイズの自由度が低いため誤検知が発生するケースもあります。原因特定やルール調整など、誤検知対応の工数負荷に課題を感じる企業も少なくありません。

まずはここから!5分でわかるAWS WAF

DDoSを初めとして、AWS環境でL7層へのサイバー対策に不可欠なAWS WAF。

簡潔にAWS WAFの概要をまとめた資料を用意しました。

- AWS WAFの基礎知識

- AWS WAFの利用メリット

- AWS WAF導入後の落とし穴

など、外部公開するサービスローンチ前に知っておきたい情報を解説しているので、AWS WAFへの理解を効率よく深めたい方におすすめです。ぜひダウンロードしてご覧ください。

L3〜L7を包括的に対策:AWS Shield Advanced

AWS Shield AdvancedはAWS Shield Standardの上位サービスで、L3からL7まで包括的にDDoS攻撃を防御します。

主な機能

- L7攻撃の自動緩和(L7AM):攻撃検知時にWAFルールを自動生成・適用し、攻撃終了後に自動削除

- SRT(Shield Response Team)による24時間365日のサポート:DDoS対応の専門チームがログ分析・手動緩和を代行

- 攻撃レポート:過去13ヶ月分の攻撃履歴をコンソールで確認可能

- コスト保護:攻撃によって増加したCloudFront・Route 53などの利用料金のクレジット発行

- AWS Organizationsとの連携:組織全体のアカウントをまとめて保護可能

メリット

- AWS WAFの利用料が50億リクエストまで無料

- L3〜L7を1つのサービスで包括的にカバーできる

- SRTサポートにより、専任のセキュリティ担当者がいない環境でも対応できる

- Organizations単位での契約により、複数アカウントを持つ大規模環境でコスト効率が高い

デメリット

- 月額$3,000・年間契約のため、年間36,000ドルのコストが発生する

- 中小規模の環境では費用対効果が見合わないケースも多い

結局どれを選ぶべき?多層防御の現実解

3つのサービスの役割を整理すると、理想はAWS Shield Standard + WAF + AWS Shield Advancedの組み合わせによる多層防御です。

L3/L4は AWS Shield Standardで、L7はWAFで、そして包括的な監視・対応体制をAWS Shield Advancedで補う構成が最も堅牢です。

ただし、AWS Shield Advancedは月額$3,000・年間契約という費用負担があり、すべての企業にとって現実的な選択肢とは言えません。

そのため実際にはAWS Shield Standard + WAFの組み合わせを基本構成として採用するケースが多いのではないでしょうか。

しかし、WAFは導入するだけで機能するサービスではありません。適切なルール設定・継続的なチューニング・誤検知への対応など、運用が伴います。そこでWAFの運用効率化を実現する、WafCharm(ワフチャーム)についてご紹介します。

AWS WAFの運用を効率化!導入実績1000社以上のWafCharm

WafCharmはAWS WAFのアドオンサービスであり、煩雑なAWS WAFのルール運用を自動化するサービスです。WafCharmが、個々の環境に合わせて最適なルールを設定するので、ルール作成の手間を大きく削減することができます。

3分でわかるWafCharm

アプリケーション層へのサイバー攻撃に欠かせないAWS WAF。

AWS WAFは導入のみではなく、継続的な運用が重要です。

WafCharmはAWS WAFの運用で特に負担になる

- ブロックリストの管理・調整

- 誤検知対応やルールの調整

- 最新の脆弱性への対応

などの業務の効率化を実現します。

24時間365日の日本語サポートとAzure、Google Cloudそれぞれの環境に導入可能です。

まずは情報収集の一環としてぜひダウンロードしてご覧ください。